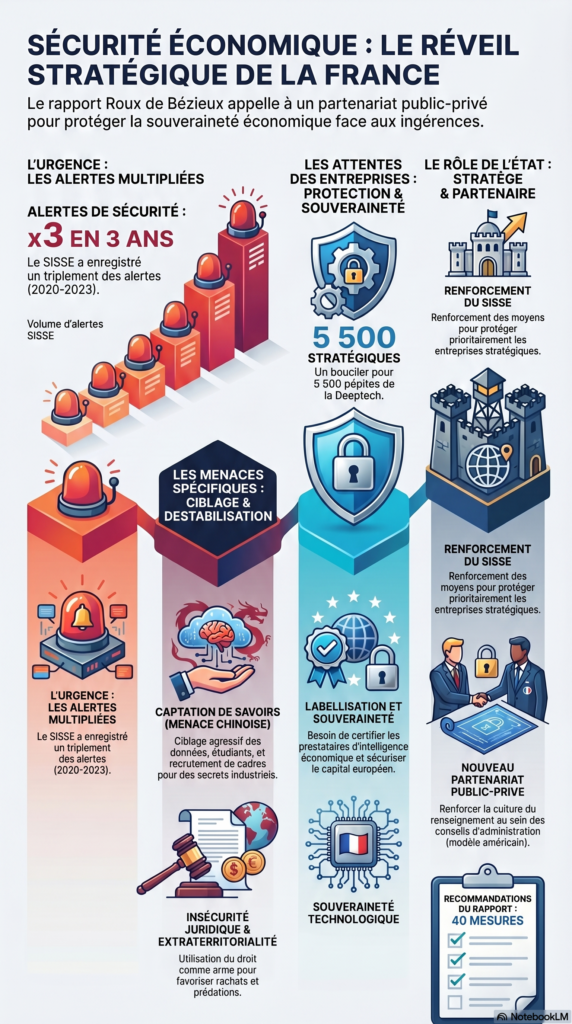

Voici un compte rendu personnel et informel de la présentation de Geoffroy Roux de Bézieux, dans le cadre d’un petit déjeuner-conférence organisé par le Synfie le 21 novembre 2024. Geoffroy Roux de Bézieux est auteur d’un rapport sur la sécurité…

Jerome16 mai 2026